en vägledning - Säkerhetspolisen

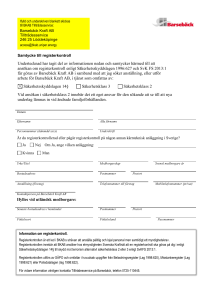

advertisement