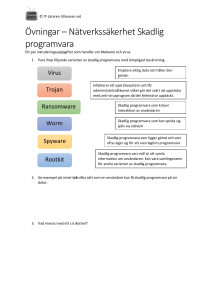

likheter, skillnader och orsaker

advertisement