12 Telefon och Internet

advertisement

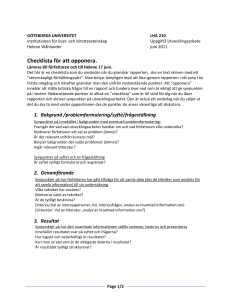

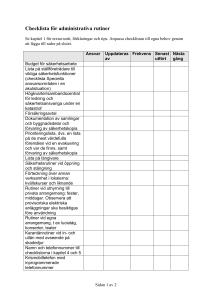

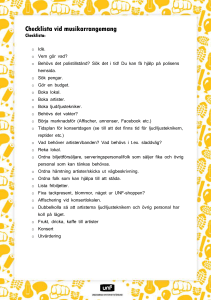

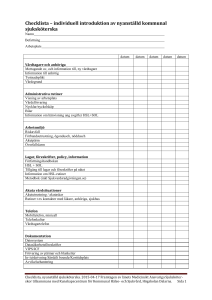

Personalhandbok 12 Telefon och Internet Datorer och all övrig utrustning på arbetsplatsen ägs av TTS Port Equipment och är avsedd att användas i verksamheten. All information som finns i utrustningen tillhör normalt arbetsgivaren. Huvudregeln är därför att företaget som arbetsgivare har obegränsad tillgång till denna. Vid all kommunikation på Internet och vid användandet av e–post representerar samtliga anställda företaget. Vid surfande och vid skickande av e–post visas alltid företagets namn. Privat användning är inte förbjuden men bör ske sparsamt och med gott omdöme. Privat användning får inte medföra att kapacitetsproblem uppstår. Vid användande av Internet skall de generella regler för vett och etikett som gäller på Internet följas. Användandet av företagets IT–resurser får inte heller strida mot företagets verksamhetsmål eller skapa ”badwill”. 12.1 Regler 1 Det är inte tillåtet att låta andra använda din identitet. Du är alltid ansvarig för det som sker i ditt namn. 2 Det är inte tillåtet att medvetet söka sig till porrsajter. Alla besökare registreras. Dessutom blir besökare på porrsajter ofta spammade, d v s översvämmas av icke beställd reklam. Det är inte tillåtet att besöka sidor med rasistiskt innehåll eller skicka e–post som kan verka stötande. 3 Det är inte tillåtet att ladda ner musik/video från Internet för privat bruk eller se/lyssna på strömmande media (t ex webradio). Detta kräver bandbredd, som vi kan behöva till annat. 4 Det är inte tillåtet att spela spel över Internet. För att kunna spela spel krävs oftast att tjänster, som hotar nätverkssäkerheten, måste öppnas. 5 Det är inte tillåtet att ladda ner program utan tillstånd. Många program som sprids på Internet är infekterade av datavirus och trojanska hästar. Program, även om de finns på Internet, kräver ofta även licens i vart fall efter en viss prövotid. 6 Det är inte tillåtet att koppla in privata datorer i vårt nätverk. Datorn kan vara infekterad av datavirus, spyware m.m. Ovanstående regler har tagits fram i samarbete med Personalföreningen. Kontroller av allt material i systemet kan komma att ske. E–post och webbanvändningen kan kontrolleras så att företaget inte drabbas av merkostnader eller kapacitetsproblem p g a privat användning. Även filer på nätverket och lokalt kan kontrolleras för att se att det inte finns olagliga bilder, piratkopierat material eller data som strider mot lagar eller inte har med företaget att göra. Dessa kontroller görs för att försäkra oss om att våra system inte tyngs ner av data som inte gagnar företaget. Bilagor Bilaga 1 Utvecklingssamtal Bilaga 2 Introduktion av nyanställd personal – Checklista Bilaga 3 Introduktion av korttidsanställda/Projektanställda/Konsulter – Checklista Bilaga 4 Sekretessförbindelse (svenska och engelska) Bilaga 5 Avslut av anställning/Checklista Bilaga 6 Personsäkerhetsakt (Nära anhörig) 19