IT-risker - Nicklas Lundblad

advertisement

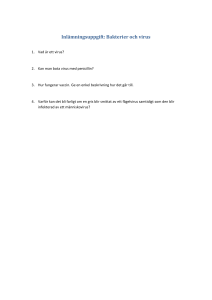

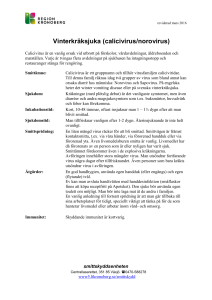

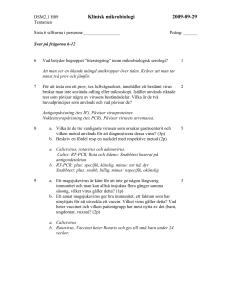

Att identifiera och hantera IT-risker Nicklas Lundblad Riskmanagementdagen 02004-11-24 Föredraget • Några exempel på IT-risker idag • Att arbeta med IT-risker • Något om framtiden IT-risker i dag Fråga:Vad är IT-risker? Svar: Alla risker som berör eller följer av användningen av informations- och kommunikationsteknik. Mål med arbetet med IT-risker • Sekretess/Konfidentialitet – Kontroll över vem som får access till vad • Integritet – Kontroll över vem som förändrar vad • Tillgänglighet – Säker tillgång till informationssystem • Spårbarhet – Vem har gjort vad? Hur arbetar vi med IT-risker? • Genomför en riskanalys • Utforma en informationssäkerhetspolicy • Undersök försäkringar och avtal Riskanalys 1. Resursidentifiering. De resurser som skall skyddas måste först identifieras. Vad är det som företaget skall skydda? 2. Hotidentifiering. Vilka hot kan dessa resurser utsättas för? 3. Sannolikhetsuppskattning. Vilken är sannolikheten för att de olika hoten realiseras? 4. Konsekvensanalys. Vad sker om hoten realiseras? (LIS – ISO 17799) Kritiska resurser – några exempel • • • • • • Kommunikation Webbplats Affärssystem Produktdatabaser Kunddata Med mera!!! Olika IT-sårbarheter • • • • Externa hot Interna hot Fysiska hot Tiden Externa hot – exempel • • • • Hackers Konkurrenter Terrorister och främmande makt Virus, maskar m.m. Hackers – hur tänker de? Onel de Guzman • Onel De Guzman: I am not a hacker; I am a programmer. • CNN Host: Question from: [There] What do you think a virus writer's motivation is? • Onel De Guzman: They want to learn. They want to be creative. Konkurrenter! Vad gör svenska företag på nätet (SCB 2003) Främmande makt Spaningsplansincidenten Terrorism Irakkriget • ”mi2g has noticed a pattern pertaining to politically motivated digital attacks and the mounting threat of war, as research indicates a rise in attacks against the UK and Italy and a decline against France. • The UK has risen from the 8th most attacked country worldwide in February 2002 to the rank of 2nd one year later, and Italy has moved up from the 14th position to 4th, while France's ranking plunged from 4th to 16th. Furthermore, the verifiable and successful digital attacks against the U.S. remain at an all time high of 43,802 with the UK at 7,516, Italy at 4,945 and France at 2,920. Virus m.m. • Svagheter i program som gör dem känsla för virus m.m. • Buggar i system • Svagheter i kryptografi m.m. Kostnader Kostnader för virus angrepp 60 55 50 Miljarder dollar 40 30 30 20 13 10 0 2001 2002 2003 År (Källa: Trend Micro 2004) Virusangrepp Interna hot – några exempel • Anställda – Misstag vanliga – Medvetet sabotage • Före detta anställda – Hämndaktioner Ron Rivest problem Usability Security De dansande grisarnas dilemma The user's going to pick dancing pigs over security every time. — Bruce Schneier Typiska problem • • • • Lösenord på post-it notisar Nedladdad musik m.m. ”poisoned content” Missad säkerhetskopiering Installerade program som inte är kompatibla • Bilagor… Social ingenjörskonst Fysiska hot – några exempel • Brand • Stöld • Översvämning Hur förvarar du dina säkerhetskopior? Tiden som säkerhetshot Skyddets styrka Tid Trygg period Falsk trygghet Patch och hot 331 180 151 25 17 Information ruttnar! Det långa perspektivet Riskanalysens resultat 1 Resurs/Hot Externa Interna Fysiska Tiden Webbplats DoS-attack Misstag som raderar information Brand Inga arkiv E-post Virus Kedjebrev Serverstöld Inga arkiv … Riskanalysens resultat 2 Kostnad & sannolikhet Resurs/Hot Externa Interna Fysiska Tiden Webbplats DoS-attack Misstag som raderar information Brand Inga arkiv E-post Virus Kedjebrev Serverstöld Inga arkiv … Riskarbete Kostnad Förebygg Åtgärda! Acceptera Förebygg Sannolikhet Efter riskanalysen: utforma en informationssäkerhetspolicy • Vad är en policy? • Hur utformas en säkerhetspolicy? – – – – Formulera Förankra! Kommunicera! Uppdatera! Stöd för riskanalys och policyarbete • Standarder – Ex. vis ISO 17799 - LIS • Metoder – OCTAVE m.fl. • Mjukvara för scenarioanalys – Ex.vis SBA Scenario • Breda referensgrupper och förankringsarbete En policy bör… • …vara övergripande (komplettera med konkreta anvisningar om det behövs) • …inte vara för lång och omfattande (två pärmar?) • …läsas! • …utformas för att hantera och inte eliminera risker • …kopplas till anställningen rättsligt Policyns innehåll - exempel • Behörighetsadministration/åtko mststyrning • Behörighetskontroll • Loggning och spårbarhet • Informationsklassning • Införande • Systemssäkerhetsplan • IT-säkerhetsinstruktioner • Skydd mot skadlig programkod • • • • • IT-nätverk (internt) IT-nätverk (externt) Brandväggar E-post Distansarbete och mobildatoranvändning • Kontinuitetsplanering • Incidenthantering • Säkerhetskopiering och lagring Källa: PTS Avtal och försäkringar • Ofta glöms avtalen bort i riskanalysen – Vad ansvarar din ISP egentligen för? • Försäkringar – Ännu en ganska outvecklad marknad Nya risker och säkerhetsutvecklingen • Moln av teknik • Ny teknik – nya risker • Säkerhetsutvecklingen - trender IT-säkerhetschef Ett moln av teknik Ny teknik – nya risker Säkerhetsutvecklingen Säkerhetsutvecklingen Säkerhetsutvecklingen Slutpunkten? Presentationsdata • Presentationen finns på http://www.kommenterat.net • Frågor? [email protected] Tack!