9. Formatmallar - IT för arbetslivet

advertisement

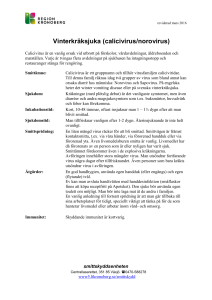

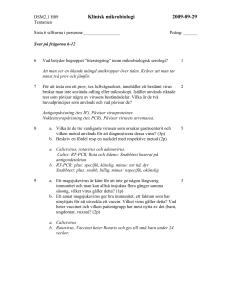

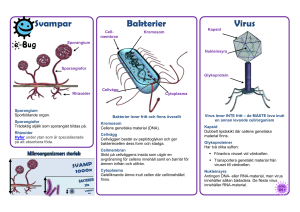

Övning 9. Formatmallar Sidan 1 av 4 Formatmallar Namn: Börja med att spara en arbetskopia av dokumentet som en ny fil i din mapp med namnet ORD10. Ställ in rubrikerna nedan på olika nivåer (kortkommando Alt + 1 eller Alt + 2 eller Alt + 3) Hot mot din dator/IT-samhället (nivå 1) Virus (nivå 2) Begreppet virus används ofta väldigt generellt när vi vanliga datoranvändare pratar om sådant vi inte tycker om. Ett virus är ett (fientligt) program som kan kopiera sig själv och "infektera" andra program. Virus delas i sin tur även in i undergrupper, beroende på hur de fungerar. Virus är alltså små program. De måste köras på datorn för att kunna orsaka skada. Ett virus som inte körts, exekverats, utgör ingen omedelbar fara. Polymorfa virus (nivå 3) Stealth-virus (nivå 3) Trojan (nivå 2) "Den trojanska hästen" är känd från antikens krig mellan Troja och Aten i Grekland. Troja lyckades vinna ett slag mot Aten genom att få in en stor trähäst i staden. Inuti hästen fanns soldater, som under natten tog sig ut och övermannade stadens försvar. I datorsammanhang betecknar ordet trojan en liknande företeelse. Med trojan menas ett program, som utger sig för att vara ett oskyldigt och nyttigt sådant, men innehåller kod som gör att det blir möjligt för någon annan att ta kontroll över den drabbade datorn. Worm (Mask) (nivå 2) Till skillnad från virus behöver en mask inte infektera andra program. Den sprider sig själv, oftast genom att skicka sig själv vidare med e-post. Eftersom den kan använda sig av adressboken i den infekterade datorn blir spridningen ofta mycket snabb. Spyware (Spionprogram) (nivå 2) © 2007, Daniel Cronholm, Sensus, http://biblios.se/data, [email protected] Övning 9. Formatmallar Sidan 2 av 4 (kallas ibland Adware) är program, som innehåller funktioner för att samla information om användaren, som sedan skickas till programtillverkaren. Adware finns i många sharewareprogram. Som sagt samlas information, till exempel kan surfvanor kartläggas, och sedan används informationen för att skicka riktad reklam till den datorn. Phishing (nätfiske) (nivå 2) är ett av många sätt att bedra folk. Bedragaren lägger ut ett "bete" och "fiskar" efter offer. Ett exempel är bedrägeriförsök genom att utnyttja välkända och betrodda företag i falska e-postmeddelanden. Nordbanken och Föreningssparbanken har råkat ut för detta. I ett mycket förtroendeingivande epostmeddelande uppmanas mottagaren att gå till bankens hemsida för att bekräfta sina kontouppgifter. Länken i brevet leder till en sida som är en exakt kopia av den riktiga banken, adressen ser också äkta ut, men sidan är alltså falsk och alla uppgifter som lämnas går direkt till bedragaren. (kom ihåg att banken aldrig ber om lösenord eller personliga brev via e-post). De så kallade Nigeriabreven fanns redan före Internets tid, men förekommer nu i mängder av olika varianter och utföranden. I ett mycket artigt brev förklarar släktingen till en dödad eller avsatt politiker eller "höjdare" i ett oftast afrikanskt land, att man blivit utvald att få hjälpa till med en överföring av ett åttasiffrigt dollarbelopp. Som tack för hjälpen skall man få behålla 10, 20 procent av summan, om man upplåter sitt bankkonto för affären. Kontaktar man brevskrivaren får man veta att allt är nästan klart, det enda som behövs är att man överför ett belopp på några tiotal tusen kronor för administrativa kostnader. Säkerhetsåtgärder (nivå 1) Antivirusprogram (nivå 2) Moderna antivirusprogram har inte så stor inverkan på datorns användarvänlighet. De tar inte mycket systemresurser i anspråk, och ofta kan de uppdatera sig själva i bakgrunden medan man surfar. Brandvägg (nivå 2) Med en brandvägg installerad kan intrånget i användarvänligheten bli större - ju högre säkerhet, desto mindre användarvänlighet. Med riktigt hög säkerhet i brandväggen kan det bli omöjligt att komma åt sin egen hemsida. Har man höga krav på sin integritet och avvisar cookies kan det bli svårt att komma åt tjänster som kräver användarnamn och lösen. I vissa fall fungerar det över huvud taget inte att komma in på olika sajter. Men då kan man ändra sina inställningar, och användarvänligheten ökar igen. Och säkerheten minskar, naturligtvis. Antispyware (nivå 2) I dialogrutan ser du ett spyware som låtsas vara ett Antispyware. Leta efter spionprogramvara ibland med hjälp av det här programmet. Uppdatera operativsystemet (nivå 2) Välj Start Windows Update och följ instruktionerna för att uppdatera Windows. Ställ sedan in datorn på att automatiskt uppdatera sig själv (fungerar endast om du har en validerad (lagligt inköpt) kopia av Windows XP). Lösenord (nivå 2) Använd ett lösenord som är minst åtta tecken långt. Ha minst en siffra i lösenordet. Blanda gärna versaler och gemener.Använd inte ett ord med personlig koppling, tex namnet på din katt. Använd inte ett ord som finns i någon ordlista, svensk eller engelsk. Skriv inte upp lösenordet, håll det för dig själv och förstås - glöm det inte. © 2007, Daniel Cronholm, Sensus, http://biblios.se/data, [email protected] Övning 9. Formatmallar Sidan 3 av 4 Du ändrar färg och form på rubrikerna genom att högerklicka på Rubriktyp och välja Ändra, i dialogrutan väljer du det nya utseendet. Ändra formatet på rubrikerna - Nivå 1 till Mörkröd, storlek 18 - Nivå 2 till Mörkgrön, storlek 14 - Nivå 3 till Mörkgul, storlek 13 Om du vill infoga en innehållsförteckning finns det under valet referenser. Infoga en innehållsförteckning på raden under denna: Klipp ut nedanstående stycke och klistra in det mellan styckena om Spyware och Phishing. SPAM (SKRÄPPOST) (NIVÅ 2) Även om spam inte är en egentlig säkerhetsrisk, finns det anledning att ta upp ämnet även i säkerhetssammanhang. När de här irriterande reklambreven kommer i massor, tar de upp dyrbar tid. I Gmail finns ett inbyggt skydd som sorterar bort reklambreven. Titta i din innehållsförteckning. Spam-stycket som du precis infogade finns med, men inte på rätt plats – förteckningen har inte uppdaterats. © 2007, Daniel Cronholm, Sensus, http://biblios.se/data, [email protected] Övning 9. Formatmallar Sidan 4 av 4 Klicka i innehållsförteckningen och sedan på Uppdatera hela tabellen och bekräfta. . Markera Nu var övning 10 slut. © 2007, Daniel Cronholm, Sensus, http://biblios.se/data, [email protected]